2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

2026西湖龙井茶官网DTC发售:茶农直供,政府溯源防伪到农户家

大多数企业级 Web 应用防火墙(WAF)都配置为阻止滥用置信度超过特定阈值的互联网协议(IP)地址。AbuseIPDB 的阈值 50 是安全运营中心(SOC)常见的默认设置。其假设是敌对流量会在入口处被拦截。

我们验证了这一假设。

在 19 天内,我们通过行为分析在我们的基础设施上检测到了来自 380 个不同 IP 地址的 240 个敌对行为者,其中 45% 的 AbuseIPDB 评分低于 50。它们通过了标准的 WAF 配置,因为它们的 IP 地址未被报告足够多次以触发阻止。它们表现出敌对行为,但尚未拥有与之匹配的声誉。

以下是我们的发现及其含义。

数据

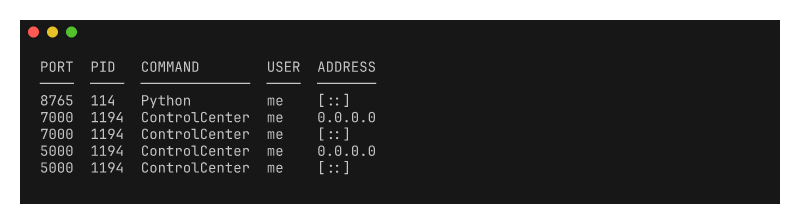

我们将通过行为分析检测到的 100 个敌对行为者的样本与两个公共威胁情报来源进行了交叉比对:GreyNoise 社区应用程序接口(API)和 AbuseIPDB。

方法很简单。对于每个 IP 地址,我们询问:是否有任何公共威胁情报源知道这是敌对的?

结果按阈值排序如下:

| 阈值 | 通过的敌对行为者百分比 |

|---|---|

| 0 次报告(完全未知) | 18% |

| 0-2 次报告(噪声水平) | 25% |

| 0-5 次报告(低于雷达探测) | 30% |

| 评分低于 25(典型的 SOC 阈值) | 32% |

| 评分低于 50(典型的 WAF 阈值) | 45% |

45% 这个数字具有实际操作意义。它并非“对威胁情报完全不可见”,而是“置信度低到自动化系统会忽略它们”。

发生这种情况的原因

公共威胁情报通过聚合发挥作用。必须有人报告某个 IP 地址。多次报告会提高置信度。最终,该 IP 地址会跨越阈值并被阻止。

这种模式在面对执行以下三种操作的行为者时会失效:

第一:积极轮换基础设施。 单个敌对行为者通过 Chiron Software LLC 等提供商使用住宅代理,其操作的 IP 地址看起来像家庭互联网连接。这些 IP 地址在积累报告之前就已轮换退出。

第二:保持在数量阈值以下。 一个行为者每个 IP 地址发出 5-15 个请求然后进行轮换,永远不会触发基于单个 IP 的检测。总体行为是敌对的,但单个 IP 的行为看起来像噪声。

第三:针对不报告的网站。 大多数网站静默阻止敌对流量。它们不会将 IP 地址提交给公共数据库。敌对活动确实发生了,但从未进入威胁情报反馈循环。

结果是一类行为者,他们以敌对方式运作,持续数周,并且在技术上对基于声誉的防御保持不可见。

18% 完全不可见的表现

最清晰的数据点是那些在任何地方都没有报告的 18%。我们检查了这 18 个 IP 地址的特征:

- 18 个中有 12 个(67%)属于 Chiron Software LLC,这是一家美国住宅代理提供商

- 18 个中有 14 个(78%)被归类为“固定线路互联网服务提供商(ISP)”

- 18 个中有 13 个(72%)的地理位置位于美国

换言之:敌对行为者正通过美国住宅代理网络运行,其流量看起来像家庭互联网用户。IP 元数据中没有任何内容会引发怀疑。识别他们的唯一方法是观察他们的行为,而不是他们的身份。

实际操作中的含义

如果你依赖 IP 声誉来过滤流量,你捕获的只是那些已经暴露身份的行为者。谨慎的操作者则会溜过去。

三个具体的影响。

对于 SOC 团队: AbuseIPDB 阈值 50 能捕获喧闹的行为者,但会漏掉 45% 的谨慎行为者。降低阈

免责声明:本文内容来自互联网,该文观点不代表本站观点。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容,请到页面底部单击反馈,一经查实,本站将立刻删除。